情報漏洩どう防ぐ?テレワークにおける企業データの守り方!|認証・認可

テレワークや在宅勤務といった、会社以外での勤務が浸透してきていると思います。

2020年4月に発令された最初の緊急事態宣言時は、準備が間に合わず、

「社員を自宅待機させてます」

「無償のテレビ会議システムを使ってなんとかやりくりしています」

と言っていた企業も、今では完全テレワーク、週何日までテレワークといった形で、すっかりと会社以外での働き方が板についてきたのではないでしょうか?

そんなテレワークがなじんできた今、考えなければならないのがセキュリティについてです。

2021年1月に制圧されましたが、2020年にかけて世界中で猛威をふるったマルウェア(※)のEmotetなど、テレワークにおけるセキュリティの脆弱性をつく攻撃が増えており、いつ貴社が狙われるか、わからない状況だからです。

今回は、セキュリティの中でも、企業が情報資産を守るためのアクションについて解説していきます。

情報資産を守るキーワードは、"認証”と"認可”です。

※マルウェア:パソコンなどのデバイスに対して不利益をもたらす、悪意のあるプログラムの総称

テレワークにおける、デバイス管理のセキュリティはこちら

目次[非表示]

- 1.情報資産とは?

- 2.企業情報を守る為のファーストステップ

- 2.1.認証と認可

- 2.2.テレワーク環境におけるネットワークセキュリティ

- 3.日本企業と情報セキュリティの危機感

- 3.1.情報資産の価値

- 3.2.情報資産関係のトラブル事例

- 4.まとめ

情報資産とは?

まず、情報資産とはなんでしょうか?

ひとことでいうと「データ」のことです。

データには、紙媒体のデータもあれば、電子媒体のデータもあります。

たとえば、紙媒体であれば契約書や見積書、電子媒体であれば顧客管理システムの内部にある情報などです。

この情報資産をどう管理するかが、テレワークにあたり、システムの整備とともに考えなければならないポイントです。

なぜならテレワークにあたり、会社の外から情報資産にアクセスすることが増えたため、

- 誰がアクセスできるのか

- どの情報にアクセスできるのか

- どうやって情報にアクセスさせるのか

こういったポイント、つまり認証と認可を考えなければ、外部からの攻撃リスクが増してしまうからです。

実際のところ、貴社の情報資産はどこに保存されているでしょうか?

オンプレミスのサーバーやクラウドサービスなどに分散されていないでしょうか?

今までであれば社内ネットワークからの接続や、営業職などが社外からアクセスすることのみを想定し、その部分を制御していればよかったはずです。

しかし、テレワーク化がすすみ、社外からのアクセスが定常化していることでしょう。

そのような状況で、情報資産をきちんと守っていく仕組みの整備は急務と言えるのです…!

企業情報を守る為のファーストステップ

では、情報資産を守るためにはどうすればよいのでしょうか?

さまざまなアプローチがあると思いますが、ファーストステップとして重要なことはアクセスに対する"認証”と"認可”の整備です。

認証と認可

"認証”とは、「対象(人物)を特定すること」を意味します。

たとえば、アプリケーションを開く際の「ログインID」と「パスワード」です。

または、パソコンやスマートフォンを開く際に用いられる「指紋認証」や「顔認証」のことを指します。

最近では、複数の認証を組み合わせた「多要素認証」も多く用いられます。

たとえば、「IDとパスワード」を入力した後に、登録している携帯電話番号宛に送られてくる「認証コード(数字の羅列など)」の入力を求められるなどです。

一方で、"認可”とは、「利用を許可すること」です。

たとえば、業務で利用しているアプリケーションの利用範囲を、部署ごとや役職で制限することなどが認可にあたります。

テレワーク環境におけるネットワークセキュリティ

さて、ここで一旦、テレワークで使用するネットワークがどういうものか、想像してみてください。

家庭のWifiや公衆無線LAN、携帯のテザリングなどが考えられますね。

実は、それらのいくつかは安全なネットワークではありません。

たとえば、フリーの公衆無線LANなどは通信が暗号化されていないものもあり、盗聴の恐れがあります。

また、家庭のWifiでも使用している無線LANルーターのBIOS(※)がアップデートされておらず、悪さをする人間によって脆弱性を突かれる可能性も考えられるのです。

※BIOS(Basic Input Output System):システムのセットアップ時にOSやメモリなどのハード面を制御・管理するプログラム

このように、社内ネットワークと比べ、残念ながら社外のネットワークは決して安全と断言はできません。

そこで最近言われているのが、"ゼロトラストネットワーク(すべての通信を信頼しない)”です。

簡単にいうと、ネットワークからのアクセスはゼロトラスト(全て信頼できない)であるから、認証・認可をしなければ、アクセスさせないという考え方です。

ゼロトラストへの最初のアプローチとして、多くのネットワークからのアクセスに対する認証と認可の整備、つまり、「IDと権限及び認可条件を整理すること」が重要です。

ゼロから始める企業もあれば、すでに「ActiveDirectory」や「Office365」、「G-Suite」、クラウドサービスなど、認証を必要とするシステムを運用している企業もあると思います。

それらを整理し、ユーザーである社員が利用しやすく、かつIT管理者が運用しやすい最適なIT環境へ移行する必要があるのです。

日本企業と情報セキュリティの危機感

最後に一つ、あまり聞きたくないであろう事実も書いておこうと思います。

事実か否かはさておき、日本は経済大国、という認識が諸外国では根強く残っています。

情報資産の価値

皆様は、自分たちのもつ情報資産の価値が、世界的な基準でどれだけ高価値であるかを認識されているでしょうか?

現在、日本の多くの企業は、その情報資産を狙うものたちのターゲットとなっています。標的型攻撃という言葉が世に知られたころであれば、ターゲットは大企業がメインでしたが、現在のターゲットは主に中小企業に変わってきているのです。

そして、コロナ禍の混乱に乗じて、甘くなったセキュリティを狙う攻撃がすでに確認されています。

つまり、悪者はすでに貴社をターゲットとしている可能性が否定できない状況であり、その対策は急務であると言えるでしょう。

情報資産関係のトラブル事例

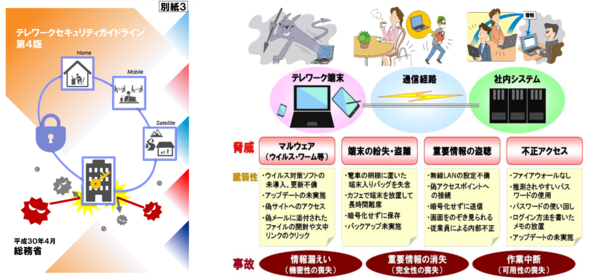

前述したセキュリティの脆弱性を狙った攻撃ですが、総務省の「テレワークセキュリティガイドライン(第4版)」にテレワークにおけるトラブル事例が記載されております。

◎テレワーク実施時に、全社の情報にフリーアクセスできる設定にしたところ、部外者に顧客の機密情報を盗み見られてインターネット上で拡散されてしまい、顧客から取引停止を申し渡された。

※出典:https://www.soumu.go.jp/main_content/000545372.pdf

上記の事例に関しては、まさに"認証”"認可”を正しく設定していないために発生したと言えるでしょう。

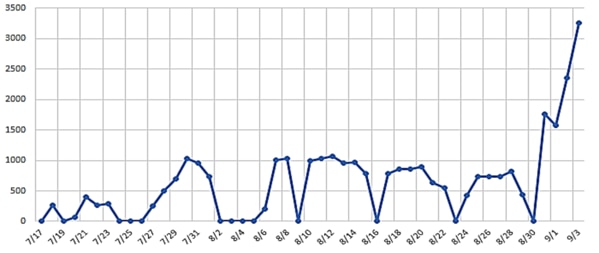

また、直接的に"認証”"認可”に関係するポイントではないですが、テレワークを実施することにより、マルウェアの感染リスクが向上してしまう旨もセキュリティガイドラインに記載されております。実際に、日本国内でEmotetに感染した端末も約2万6千台にのぼるとされており、2020年だけでも数万社が被害にあっております。

2020年 Emotet感染被害社数

※出典:https://www.jpcert.or.jp/newsflash/2020090401.html

冒頭でも述べた通り、2021年1月にEmotet自体は制圧されましたが、トカゲのしっぽ切りのごとく、次々に新しいマルウェアなどのサイバー攻撃手法は生まれてきています。

世界中が協力しても根絶やしはできていないため、一企業としてできる最大限の対策はしていかなければならないでしょう。

まとめ

今回、テレワークにおける情報資産の守り方について解説してきました。

そもそも情報資産とは企業が持っているデータであり、テレワークにおけるセキュリティの脆弱性をついた攻撃が増えてきております。

そのため、情報資産に対する社外ネットワークからのアクセスについて、"認証”と"認可”をしていかなければなりません。

当然、"認証”と"認可”だけを行えばセキュリティリスクをゼロにできる訳ではなく、ウィルス対策もしなければならないですし、社員への教育も継続的に行わなければなりません。

しかし、情報資産を守るファーストステップとして、最低限"認証”と"認可”に目を向けなければならないと思います。

いつやればいいのか?

それは、テレワークの整備がひと段落つき、情報資産が狙われているかもしれない「今」だと言えるでしょう。

■関連記事

・テレワークのセキュリティ問題を解決する!第1回 -モダンマネジメントのセキュリティ機能-

・テレワークのセキュリティ問題を解決する!第2回 -ポリシー管理-

・【VeloCloud】SD-WAN導入で貴社のネットワークは大丈夫!? VeloCloudから学ぶSD-WANのセキュリティ

※この記事は、公開時点の情報をもとに作成しています。