知らないと危ない!標的型攻撃メールの対策と見破り方

現代のサイバー攻撃は、ますます巧妙化し、私たちの日常に潜む脅威も増加しています。

その中でも特に危険視されているのが「標的型攻撃メール」です。

この攻撃手法は、単なるスパムメールとは異なり、特定の個人や企業を狙って機密情報を盗み出すことを目的としており、その被害は甚大です。

実際に、標的型攻撃メールがきっかけで大規模な情報漏洩や業務停止に追い込まれたケースは後を絶ちません。

本記事では、標的型攻撃メールの定義や手法、リスクについて詳しく解説し、さらにそれを見破る方法や効果的な対策を紹介します。

具体的な事例を交えながら、企業や個人がどのようにこの脅威に立ち向かい、被害を未然に防ぐための対策を取るべきかをご説明します。

この記事を通じて、標的型攻撃メールの脅威を理解し、日常業務や生活においてサイバー攻撃への警戒を強めるための一助となれば幸いです。

目次[非表示]

- 1.標的型攻撃メールとは

- 2.標的型攻撃メールの手口

- 3.標的型攻撃メールのリスク

- 4.標的型攻撃メールの見破り方

- 4.1.不自然な日本語や送信者

- 4.2.偽装されたURLや添付ファイル

- 5.標的型攻撃メールの対策

- 5.1.メールフィルタの設定

- 5.2.従業員教育と訓練

- 5.3.セキュリティソフトの利用

- 6.具体的な事例とその対策法

- 6.1.成功例と失敗例

- 6.2.各事例から学ぶ対策法

- 7.まとめと今後の対策

標的型攻撃メールとは

定義と概要

標的型攻撃メールとは、特定の企業や個人を狙い、機密情報や知的財産などを窃取しようとするサイバー攻撃の一種です。

この種のメールは、受信者が不審を抱かないように巧妙に偽装されており、一般的なスパムメールとは異なり、特定のターゲットに合わせて内容がカスタマイズされています。

例えば、企業の上司からの指示を装ったメールや、一般に信頼されている取引先からの連絡を装うことがよくあります。

一般的な特徴

標的型攻撃メールにはいくつかの一般的な特徴があります。

まず、普通のメールと見分けがつきにくい点が挙げられます。

攻撃者は受信者が不審に思わないよう、メールの内容や送信者情報を巧みに偽装します。

また、メール内の日本語が不自然であったり、繁体字や簡体字が混じっていることも特徴の一つです。

さらに、急に届いたメールや、内容が急を要するように見えるものには特に注意が必要です。

標的型攻撃メールの手口

攻撃者の目的

標的型攻撃メールの攻撃者の主な目的は、企業や個人から機密情報や知的財産を窃取することです。

これらの情報が盗まれることで、企業の競争力が低下したり、個人のプライバシーが侵害されたりするリスクがあります。

さらに、攻撃者は被害者のシステムに侵入し、ランサムウェアなどの有害なソフトウェアを導入して身代金を要求することもあります。

標的型攻撃メールは、特定の企業や個人を狙い撃ちにしており、通常のスパムメールとは異なる巧妙さを持っています。

よく使われる手法

標的型攻撃メールでよく使われる手法として、フィッシングやスピアフィッシングがあります。

これらは、見覚えのある送信者名や信頼できる企業を装ったり、緊急を装った内容で受信者の注意を引きます。

また、偽装されたURLや添付ファイルを使用し、クリックやダウンロードを促すことで悪意のあるプログラムをインストールさせる手法も一般的です。

その他にも、ドキュメントにマクロを埋め込んで自動的に悪意のあるコードを実行させる方法、あるいはソーシャルエンジニアリング(※)を駆使して内部情報を引き出そうとする試みも標的型攻撃に含まれます。

これらの手法は、受信者に疑われないように精巧に作られているため、セキュリティ対策ソフトでも検出が難しい場合があります。

※ソーシャルエンジニアリング:マルウェアなどを用いずにパスワードなどの情報を盗み出す手法。

標的型攻撃メールのリスク

個人情報の漏洩

標的型攻撃メールは個人情報の漏洩を引き起こす大きなリスクがあります。

この種の攻撃は特定の個人を狙って巧妙に設計されたメールを送信し、受信者が不審を抱かないようにしています。

そのため、信頼できると思ってクリックしたリンクや開いた添付ファイルによって、個人情報が攻撃者の手に渡る可能性があります。

さらに、フィッシングメールの一環として、IDやパスワード、クレジットカード情報などを入力させる手口も存在し、このような状況では個人のプライバシーや金融に関する重大な被害が発生します。

企業に対する影響

標的型攻撃メールは企業に対しても大きな影響を及ぼします。

企業が攻撃の標的となった場合、社員の一人が感染するだけで、社内ネットワーク全体にウイルスが広がり、機密情報や知的財産が盗まれる危険性があります。

その結果、企業の信用が失われるだけでなく、法的責任や多額の被害補償が求められることもあります。

また、業務の中断やシステム復旧にかかるコストも非常に高額です。

こうしたリスクに対処するためには、企業全体のセキュリティ意識を高めるとともに、適切なセキュリティ対策を講じることが不可欠です。

標的型攻撃メールの見破り方

不自然な日本語や送信者

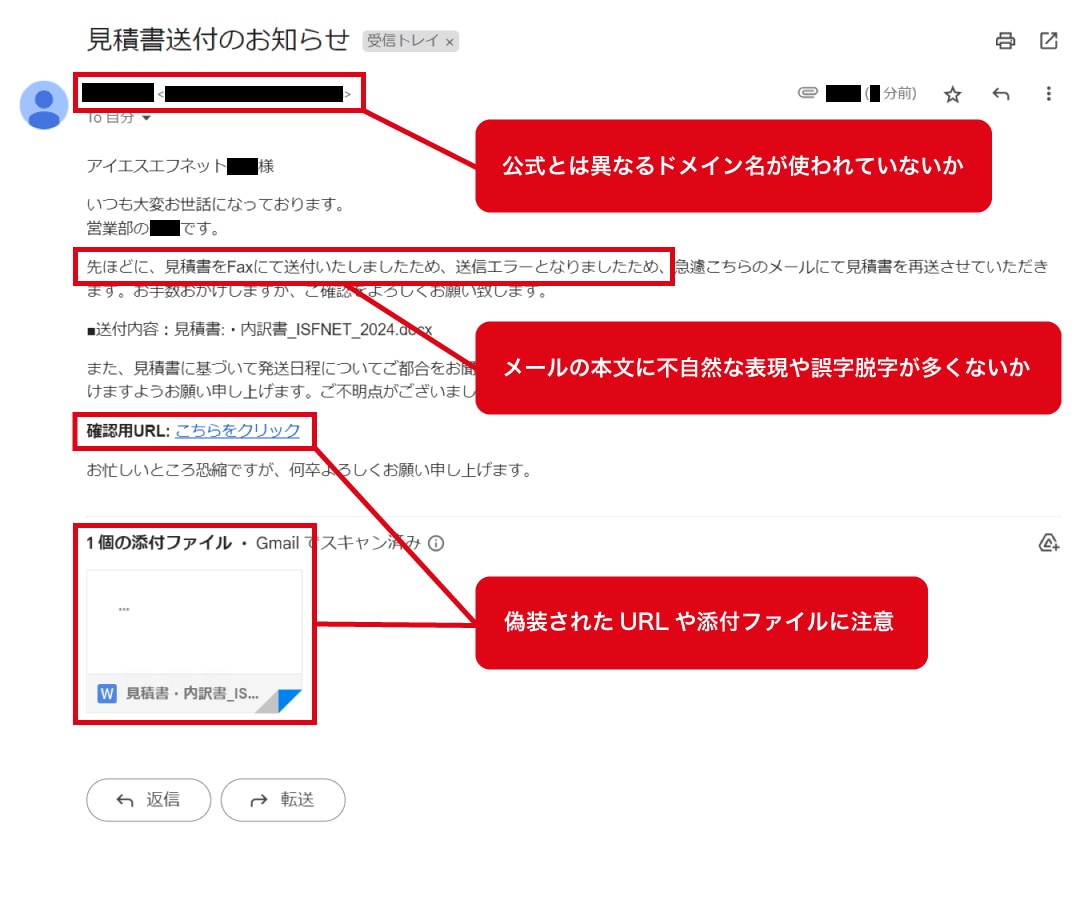

標的型攻撃メールは巧妙に偽装されていることが多いですが、その中でも不自然な日本語や送信者情報は見破る手がかりとなります。

例えば、メールの本文に不自然な表現や誤字脱字が多い場合、注意が必要です。

また、突然のメールや差出人の名前に見覚えがない場合、標的型攻撃メールの可能性が考えられます。

さらに、送信者のメールアドレスを詳細に確認することで、公式とは異なるドメイン名が使われていることがあります。

これらの点を留意し、標的型攻撃メールの見分ける能力を養うことが重要です。

偽装されたURLや添付ファイル

標的型攻撃メールでは、偽装されたURLや添付ファイルがよく使われます。

例えば、リンクをクリックすると、本物そっくりなフィッシングサイトへ誘導され、個人情報を入力してしまう危険があります。

URLをよく見ると一見正しいように見えても、細かく確認すると微妙に異なる文字や記号が含まれている場合があります。

また、不審な添付ファイルを開くとマルウェアに感染する可能性があります。

ファイルの拡張子やメールの内容を注意深く確認し、信頼できる送信者以外からの添付ファイルは開かないようにすることも、標的型攻撃メールの対策として非常に有効です。

標的型攻撃メールの対策

メールフィルタの設定

標的型攻撃メールは巧妙に偽装されていることが多いため、一般的なメールフィルタでは簡単には検出できないことがあります。

しかし、それでもフィルタリング機能を活用することで、不審なメールを事前にブロックする可能性は高まります。

フィルタ設定としては、送信者のドメインに基づくブロックや、特定のキーワードに基づくフィルタリングなどがあります。

また、スパムメールやフィッシングメールを自動検知する機能を持ったフィルタを導入し、定期的な更新を行うことも重要です。

従業員教育と訓練

標的型攻撃メールに対する最も効果的な対策の一つは、従業員の教育と訓練です。

メールの受信者がその内容や送信者に対する疑念を持つことができれば、多くのリスクを未然に防ぐことが可能です。

標的型攻撃メールは特定の個人や企業を狙うため、その手口を知り、見破るスキルを持つことが重要です。

定期的なセキュリティ意識向上のためのセミナーや訓練、シミュレーションを実施し、実際の攻撃事例を基にした対処法を学ぶことが大切です。

セキュリティソフトの利用

高度なセキュリティソフトを利用することも、標的型攻撃メールから守るための有効な手段です。

既知のマルウェアやウイルスはもちろんのこと、未知の脅威に対しても対応するセキュリティソフトを導入することで、幾分安心感が増すでしょう。

さらに、セキュリティソフトは定期的に更新し、最新の脅威にも対応できるようにします。

これには、リアルタイムでのメールモニタリングやクラウドストレージとの連携機能があるものが適しています。

具体的な事例とその対策法

成功例と失敗例

標的型攻撃メールの被害を防いだ成功例のひとつに、ある中小企業が日常的にメールフィルタを設定し、従業員にも定期的にセキュリティ教育を行っていたため、怪しいメールをすぐに識別できた事例があります。

この結果、被害を未然に防ぐことができました。

一方で、失敗例としては、ある企業で標的型攻撃メールがフィルタをすり抜け、多数の従業員がメールを開封してしまい、深刻な情報漏えいが発生した事例があります。

この企業は、セキュリティ訓練をほとんど行っておらず、従業員の意識も低かったことが被害を拡大させる要因となりました。

各事例から学ぶ対策法

成功例と失敗例から学ぶべきポイントは、標的型攻撃メールのリスクを理解し、適切なセキュリティ対策を講じることの重要性です。

具体的には、以下の対策が有効です。

● メールフィルタの設定を強化し、怪しいメールを受信する前にブロックする。

● 従業員に対して定期的なセキュリティ教育を実施し、標的型攻撃メールの特徴や対処方法を周知徹底する。

● 最新のセキュリティソフトを導入し、常にアップデートを行うことで、未知の脅威にも対応可能な環境を整える。

成功例から導き出せるように、日常的なセキュリティ対策の実施が、標的型攻撃メールによる被害を未然に防ぐ鍵となります。

反対に失敗例が教えてくれるのは、セキュリティ対策を怠ると、企業にとって甚大な損害を引き起こす可能性が高いということです。

したがって、標的型攻撃メールに対する備えは、今後ますます重要となるでしょう。

まとめと今後の対策

標的型攻撃メールは特定の企業や個人を狙い、機密情報や知的財産を窃取する巧妙な手法です。

そのメールは、普通のメールと見分けがつきにくいため、セキュリティ対策ソフトをすり抜けてしまうことが多いです。

このため、標的型攻撃メールの存在を理解し、その特徴や対処法を学ぶことが重要です。

まず、標的型攻撃メールの特徴として、不自然な日本語や早急な対処を要する内容、繁体字・簡体字の使用などが挙げられます。

これらの兆候に注意することで、受信者が不審を早期に感じ取りやすくなります。

また、メールフィルタの設定やセキュリティソフトの利用によって、受信する前にフィルタリングすることも有効です。

企業レベルでは、組織的なセキュリティ意識の向上や従業員の教育と訓練が欠かせません。

標的型攻撃メールの疑わしい兆候を理解してもらうことで、実際の攻撃メールに対して迅速に対処できるスキルを身につけられます。

また、具体的な事例を共有することにより、学びの機会を提供することも有効です。

今後の対策としては、技術的な防御策と人的な防御策の両輪で進めることが重要です。

メールフィルタの高度化やセキュリティソフトの最新化、そして従業員教育の継続によって、標的型攻撃メールからの被害を最小限に抑える取り組みが必要です。

このように、標的型攻撃メールに対する理解と対策を徹底することで、企業や個人が被害を受けるリスクを大幅に軽減できます。

今後も最新の情報と技術を追い続け、万全の体制を整えることが求められます。

当社が提供する「MIERUTRAP(ミエルトラップ)」では、標的型攻撃を模擬した訓練メールを従業員に送信し、実際の攻撃メールに対する対応力を確認・強化します。

多くの企業が導入しており、実践的なセキュリティ教育を提供することで、従業員のスキル向上をサポートしています。

標的型攻撃メールの脅威に備えるために、ぜひ資料をご確認ください。

\標的型メール訓練サービス MIERUTRAPの資料ダウンロードはこちら/

https://www.isfnet-services.com/solution/mierutrap

セキュリティに関するご質問やお悩みがございましたら、お気軽にご相談ください。以下のフォームからお問い合わせいただけます。

以下のフォームからお問い合わせいただけます。

【お問い合わせフォーム】

■関連記事